What is Identification, Authentication, Authorization, Auditing, Accountability| IAAA| Cybersecurity

¿Qué son la identificación, autenticación, autorización, auditoría y responsabilidad en ciberseguridad?

Conceptos de Control de Acceso

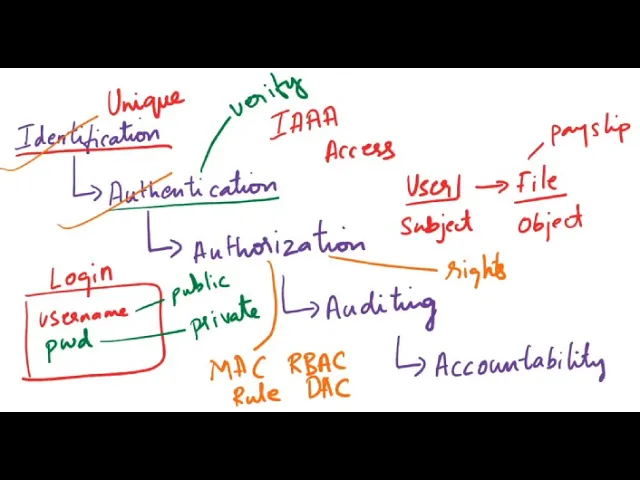

- Se introducen los conceptos de identificación, autenticación, autorización, auditoría y responsabilidad en ciberseguridad, conocidos como IAAA. Estos son fundamentales para el control de acceso.

- La identificación es el primer paso donde un usuario (sujeto) debe establecer su identidad para acceder a un recurso (objeto), como un archivo.

- Ejemplos de identificación incluyen nombres de usuario o ID de aplicaciones. La identidad suele ser información pública, pero no es suficiente para acceder a un sistema sin verificación adicional.

Autenticación

- La autenticación verifica la identidad del usuario mediante métodos como contraseñas o PIN. Es crucial que la contraseña sea privada y conocida solo por el sujeto.

- Existen diferentes tipos de autenticación:

- Tipo 1: Algo que sabes (contraseña).

- Tipo 2: Algo que tienes (tarjeta de acceso).

- Tipo 3: Biométricos (huellas dactilares).

- Tipo 4: Ubicación geográfica desde donde se accede.

- Se diferencia entre autenticación simple (SFA), que utiliza un solo método, y autenticación multifactorial (MFA), que combina dos o más métodos para mayor seguridad.

Autorización

- Después de la autenticación viene la autorización; determina qué acciones puede realizar el usuario. Por ejemplo, un empleado solo puede acceder a su propio recibo de sueldo.

- La autorización se basa en derechos y permisos asignados al sujeto y se implementa mediante modelos de control de acceso como MAC (Control Obligatorio), RBAC (Control Basado en Roles), entre otros.

Auditoría

- La auditoría implica monitorear las acciones realizadas por una identidad. Esto incluye registrar eventos relacionados con inicios de sesión y actividades del sistema.

- El propósito principal es establecer responsabilidad al rastrear acciones y detectar actividades maliciosas o no autorizadas. Los registros ayudan a validar el cumplimiento con políticas organizacionales.

Responsabilidad

¿Qué es la Responsabilidad en la Gestión de Información?

Definición de Responsabilidad

- La responsabilidad se define como el principio que permite a un individuo salvaguardar y controlar materiales clave e información, siendo responsable ante la autoridad correspondiente por la pérdida o mal uso de dicha información.

Importancia de la Responsabilidad

- Se requiere una responsabilidad auténtica porque asegura que cada activo informático sea propiedad de alguien, lo que implica que cualquier acción sobre ese activo también es responsabilidad del usuario.

Propiedad y Políticas de Seguridad

- La propiedad es esencial para hacer cumplir las políticas de seguridad organizacionales. Solo se puede tener una responsabilidad efectiva si se puede probar la identidad del sujeto y rastrear sus actividades.

Auditoría y Revisión

- La responsabilidad incluye revisar los archivos de registro recopilados durante las auditorías para verificar el cumplimiento y asegurar que los sujetos actúan conforme a lo esperado, identificando así actividades maliciosas o no autorizadas.

No Repudio