Архитектура ЭВМ. Лекция 1: Типы архитектур. Комбинационная и последовательная логика.

Висящие контакты и их влияние

Обзор раздела: В этом разделе рассматривается проблема висящих контактов и их негативное влияние на работу электрических устройств.

Плохое состояние при висящих контактах

- Когда контакт висит, это может привести к неправильной работе устройства.

- Причина плохого состояния связана с тем, что выключатель не подает ток на транзистор, который открывает цепь через светодиод.

Решение проблемы

- Присоединение сопротивления к выключателю может исправить ситуацию.

- Сопротивление позволяет электронам утечь и компенсировать потенциал, создавая стабильность в цепи.

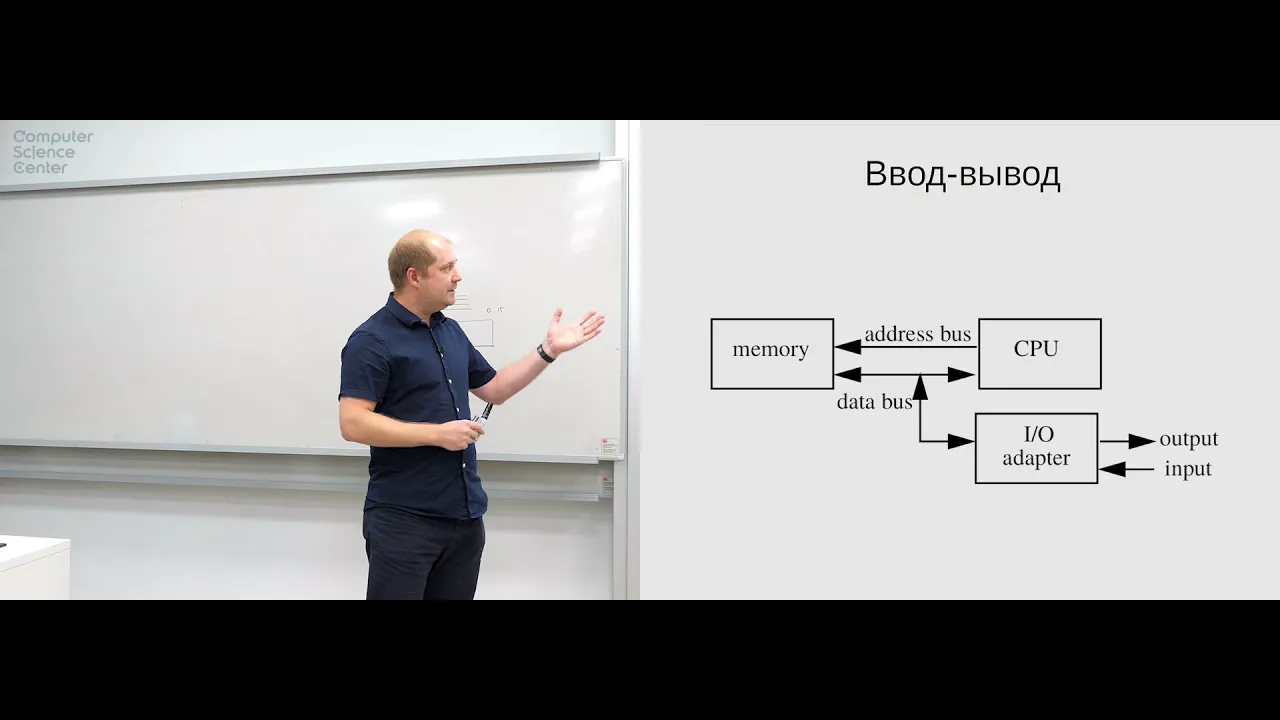

Шина адреса и шина данных

Обзор раздела: В этом разделе рассматривается концепция шины адреса и шины данных, которые используются для доступа к памяти в вычислительных устройствах.

Шина адреса и шина данных

- Шина адреса позволяет указывать адрес значения, которое требуется получить или записать.

Архитектура и контроллеры ввода-вывода

Обзор раздела: В этом разделе рассматривается архитектура компьютера и роль контроллеров ввода-вывода.

Адаптеры и контроллеры ввода-вывода

- Контроллер ввода-вывода является дополнительным электронным устройством, которое имеет доступ к шине данных.

- Контроллер ввода-вывода может либо записать данные на шину данных из внешнего мира, либо считать данные с шины данных и передать их во внешний мир.

- Устройства внешнего мира, такие как мышь, диск или звуковая карта, могут быть подключены к адаптеру ввода-вывода для обмена данными.

Роль контроллеров ввода-вывода

- Контроллеры ввода-вывода позволяют обмениваться данными между процессором и устройствами внешнего мира.

- В прошлом устройства ввода загружали программ

Архитектура фон Неймана и Гарвардская архитектура

Обзор раздела: В этом разделе рассматривается архитектура фон Неймана и Гарвардская архитектура, их отличия и влияние на развитие компьютеров.

Различия между архитектурой фон Неймана и Гарвардской архитектурой

- Фон Нейман: компьютер с ограниченным набором команд (CISC), Гарвардская: компьютер с более сложным набором команд (RISC).

- Размер инструкции у RISC компьютеров равен машинному слову.

- Разрядность шины данных определяет количество проводов, которые подключены к памяти, процессору и регистрам.

- Машинное слово - размер данных, с которыми работает процессор.

- Шина адреса определяет количество проводов для адресации памяти. Размер шины адреса может быть меньше разрядности процессора.

Риск и CISC компьютеры

- RISC - компьютер с ограниченным набором команд, CISC - компьютер с более сложным набором команд.

- Размер инструкции у RISC компьютеров равен машинному слову для выполнения инструкции за один такт.

- В CISC компьютерах выполнение инструкции может занимать от 1 до 100 тактов из-за сложности кодирования и зависимостей.

Преимущества и недостатки архитектур

- RISC архитектура обеспечивает быстрое выполнение инструкций за один так

Как работает процессор

Обзор раздела: В этом разделе рассматривается работа процессора и его цикл выполнения инструкций. Объясняется, что процессоры RISC и CISC имеют различные особенности в своей работе.

Работа процессора

- Процессор начинает исполнять инструкцию с определенного момента и заканчивает ее выполнение.

- У CISC-процессоров нет промежуточного состояния после каждого такта, поэтому они окончательно выполняют инструкцию.

- У RISC-процессоров может быть промежуточное состояние, если инструкция не дочитана до конца.

- RISC-процессоры меньше по размеру и энергопотреблению, чем CISC-процессоры.

Арифметико-логическое устройство

- Арифметико-логическое устройство (ALU) является базовым блоком компьютерной архитектуры.

- ALU может выполнять различные операции, такие

Подключение и инвертирование сигналов

Обзор раздела: В этом разделе рассматривается подключение и инвертирование сигналов в схеме.

Подключение и инвертирование сигналов

- Мы берем 3 входа и подключаем каждый из них к соответствующим элементам.

- Инвертируем сигнал для каждого входа, переводя его из 1 в 0 и наоборот.

- Получаем другую картинку, где можно собрать эту схему из уже имеющихся элементов.

Дешифратор 2 в 4

Обзор раздела: В этом разделе рассматривается дешифратор 2 в 4 и его применение при построении компьютерных систем.

Дешифратор 2 в 4

- Дешифратор используется для перевода двоичного сигнала в конкретную линию или значение.

- Применяется при строительстве компьютерных систем для перевода адресного числа в конкретную ячейку памяти или другие операции.

Работа декодера и селектора

Обзор раздела: В этом разделе рассматривается работа декодера и селектора в компьютерных системах.

Декодер и селект

Введение в комбинационную и последовательную логику

Обзор раздела: В этом разделе рассматривается комбинационная и последовательная логика, а также их применение в компьютерных системах.

Комбинационная логика

- Комбинационная логика используется для построения простых вычислительных схем.

- Комбинационные схемы имеют входы, выходы и таблицу истинности, где значения на выходах зависят только от значений на входах.

- Сигналы на выходах комбинационной схемы всегда соответствуют сигналам на входах.

Последовательная логика

- Последовательная логика зависит от предыдущего состояния элемента.

- Сигналы на выходе последовательной схемы задаются комбинациями сигналов на входе.

- Последовательная логика используется для устройства управления компьютерами.

Проблемы комбинационной и последовательной логики

- Комбинационная логика не позволяет установить бит и записать его в память одновременно.

- Последовательная логика имеет ограни

Генератор чистоты и регистры

Обзор раздела: В этом разделе рассматривается генератор чистоты и принцип работы регистров.

Генератор чистоты

- Мы создали сложную схему, используя две ячейки и отрезав некоторые элементы.

- Сигнал генератора частоты связан с входом следующего триггера, чтобы установить определенное значение.

- Защита от случайных изменений битов при копировании значения в регистр.

- Значение в регистре не будет испорчено случайными изменениями битов.

Регистры

- Регистры предназначены для хранения двоичных чисел заданной разрядности.

- Процессор использует регистры для хранения данных, таких как операнды или промежуточные результаты.

- Примерами регистров являются сдвиговый регистр и параллельный регистр.

Последовательные схемы

- Последовательные схемы зависят от предыд

Усложнение схемы для гарантированного переключения состояний

Обзор раздела: В данном разделе рассматривается усложнение схемы для гарантированного переключения состояний в рамках одного такта.

Усложнение схемы

- Сигнал должен быть скопирован и переключаться синхронно в рамках одного такта.

- Необходимо обеспечить, чтобы переключение состояний происходило без полупереключений.